INFORMACIÓN "OPCIONES DE ESTUDIO"

Contenidos

Incluye todo el contenido del curso.

Tutor "s"

Contenido del curso + Tutor de seguimiento (Resolución de consultas).

Tutor "g"

Contenido del curso + Tutor con posibilidad de ampliar contenidos.

Seguridad Informática (IFCT0109)

Rango de precios: desde 728€ hasta 1.113€

Hoy en día la seguridad informática es un tema muy importante y sensible, que abarca un gran conjunto de aspectos en continuo cambio y constante evolución, que exige que los profesionales informáticos posean conocimientos totalmente actualizados. El presente itinerario formativo dotará al alumno de las competencias profesionales necesarias para poder garantizar la seguridad de los accesos y usos de la información registrada en equipos informáticos, así como del propio sistema, protegiéndose de los posibles ataques, identificando vulnerabilidades y aplicando sistemas de cifrado a las comunicaciones que se realicen hacia el exterior y en el interior de la organización.

SELECCIONE UNA OPCIÓN:

TITULACIÓN

Título Propio: A la superación del curso (ver FAQ)

- Título sello, con la certificación de PSIQUE Group

- Emisión de certificados de asistencia/matriculación: Para alumnos que están cursando el curso y aún no han finalizado (al menos deben de haber realizado el 40 % de los contenidos del curso y evidentemente respetar las condiciones del curso y de los servicios).

BECAS Y PROMOCIONES

Ayudas a la formación.Psique Group, facilita a sus alumnos ayudas o descuentos para que puedan acceder a sus cursos siempre de acuerdo a criterios.

Participamos en programas junto con otros centros y programas educativos ej. LATAM, Programas de formación para jóvenes, mujeres, otros.

Coordinamos y gestionamos ciertos descuentos o becas directamente o a personas que reúnen criterios “especiales” (de acuerdo con nuestros criterios y política de responsabilidad social, igualdad, etc,).

Los alumnos deben facilitarnos la información que se solicta y posteriormente justificarla.

OFERTAS DE EMPLEO

Información, consejos, enlaces a portales; informaciones, enlaces, recomendaciones y más.

En TODOS nuestras actividades formativas, el alumno podrá registrarse GRATUITAMENTE, a partir de la fecha en que acceda al curso siempre que reúna las condiciones de acceso y se respete las normas y condiciones de este espacio y del curso en la zona privada “ALUMNI”

Este espacio, promueve la “empleabilidad” y sirve para mejorar y potenciar las oportunidades de empleo / becas / prácticas, …

TEMARIO DEL CURSO

TEMARIO Seguridad Informática (IFCT0109)

PARTE 1. MF0486_3 SEGURIDAD EN EQUIPOS INFORMÁTICOS

UNIDAD DIDÁCTICA 1. CRITERIOS GENERALES COMÚNMENTE ACEPTADOS SOBRE SEGURIDAD DE LOS EQUIPOS INFORMÁTICOS

- Modelo de seguridad orientada a la gestión del riesgo relacionado con el uso de los sistemas de información

- Relación de las amenazas más frecuentes, los riesgos que implican y las salvaguardas más frecuentes

- Salvaguardas y tecnologías de seguridad más habituales

- La gestión de la seguridad informática como complemento a salvaguardas y medidas tecnológicas

UNIDAD DIDÁCTICA 2. ANÁLISIS DE IMPACTO DE NEGOCIO

- Identificación de procesos de negocio soportados por sistemas de información

- Valoración de los requerimientos de confidencialidad, integridad y disponibilidad de los procesos de negocio

- Determinación de los sistemas de información que soportan los procesos de negocio y sus requerimientos de seguridad

UNIDAD DIDÁCTICA 3. GESTIÓN DE RIESGOS

- Aplicación del proceso de gestión de riesgos y exposición de las alternativas más frecuentes

- Metodologías comúnmente aceptadas de identificación y análisis de riesgos

- Aplicación de controles y medidas de salvaguarda para obtener una reducción del riesgo

UNIDAD DIDÁCTICA 4. PLAN DE IMPLANTACIÓN DE SEGURIDAD

- Determinación del nivel de seguridad existente de los sistemas frente a la necesaria en base a los requerimientos de seguridad de los procesos de negocio.

- Selección de medidas de salvaguarda para cubrir los requerimientos de seguridad de los sistemas de información

- Guía para la elaboración del plan de implantación de las salvaguardas seleccionadas

UNIDAD DIDÁCTICA 5. PROTECCIÓN DE DATOS DE CARÁCTER PERSONAL

- Principios generales de protección de datos de carácter personal

- Infracciones y sanciones contempladas en la legislación vigente en materia de protección de datos de carácter personal

- Identificación y registro de los ficheros con datos de carácter personal utilizados por la organización

- Elaboración del documento de seguridad requerido por la legislación vigente en materia de protección de datos de carácter personal

UNIDAD DIDÁCTICA 6. SEGURIDAD FÍSICA E INDUSTRIAL DE LOS SISTEMAS. SEGURIDAD LÓGICA DE SISTEMAS

- Determinación de los perímetros de seguridad física

- Sistemas de control de acceso físico mas frecuentes a las instalaciones de la organización y a las áreas en las que estén ubicados los sistemas informáticos

- Criterios de seguridad para el emplazamiento físico de los sistemas informáticos

- Exposición de elementos mas frecuentes para garantizar la calidad y continuidad del suministro eléctrico a los sistemas informáticos

- Requerimientos de climatización y protección contra incendios aplicables a los sistemas informáticos

- Elaboración de la normativa de seguridad física e industrial para la organización

- Sistemas de ficheros más frecuentemente utilizados

- Establecimiento del control de accesos de los sistemas informáticos a la red de comunicaciones de la organización

- Configuración de políticas y directivas del directorio de usuarios

- Establecimiento de las listas de control de acceso (ACLs) a ficheros

- Gestión de altas, bajas y modificaciones de usuarios y los privilegios que tienen asignados

- Requerimientos de seguridad relacionados con el control de acceso de los usuarios al sistema operativo

- Sistemas de autenticación de usuarios débiles, fuertes y biométricos

- Relación de los registros de auditoría del sistema operativo necesarios para monitorizar y supervisar el control de accesos

- Elaboración de la normativa de control de accesos a los sistemas informáticos

UNIDAD DIDÁCTICA 7. IDENTIFICACIÓN DE SERVICIOS

- Identificación de los protocolos, servicios y puertos utilizados por los sistemas de información

- Utilización de herramientas de análisis de puertos y servicios abiertos para determinar aquellos que no son necesarios

- Utilización de herramientas de análisis de tráfico de comunicaciones para determinar el uso real que hacen los sistemas de información de los distintos protocolos, servicios y puertos

UNIDAD DIDÁCTICA 8. ROBUSTECIMIENTO DE SISTEMAS

- Modificación de los usuarios y contraseñas por defecto de los distintos sistemas de información

- Configuración de las directivas de gestión de contraseñas y privilegios en el directorio de usuarios

- Eliminación y cierre de las herramientas, utilidades, servicios y puertos prescindibles

- Configuración de los sistemas de información para que utilicen protocolos seguros donde sea posible

- Actualización de parches de seguridad de los sistemas informáticos

- Protección de los sistemas de información frente a código malicioso

- Gestión segura de comunicaciones, carpetas compartidas, impresoras y otros recursos compartidos del sistema

- Monitorización de la seguridad y el uso adecuado de los sistemas de información

UNIDAD DIDÁCTICA 9. IMPLANTACIÓN Y CONFIGURACIÓN DE CORTAFUEGOS

- Relación de los distintos tipos de cortafuegos por ubicación y funcionalidad

- Criterios de seguridad para la segregación de redes en el cortafuegos mediante Zonas Desmilitarizadas / DMZ

- Utilización de Redes Privadas Virtuales / VPN para establecer canales seguros de comunicaciones

- Definición de reglas de corte en los cortafuegos

- Relación de los registros de auditoría del cortafuegos necesarios para monitorizar y supervisar su correcto funcionamiento y los eventos de seguridad

- Establecimiento de la monitorización y pruebas del cortafuegos

PARTE 2. MF0487_3 AUDITORÍA DE SEGURIDAD INFORMÁTICA

UNIDAD DIDÁCTICA 1. CRITERIOS GENERALES COMÚNMENTE ACEPTADOS SOBRE AUDITORÍA INFORMÁTICA

- Código deontológico de la función de auditoría

- Relación de los distintos tipos de auditoría en el marco de los sistemas de información

- Criterios a seguir para la composición del equipo auditor

- Tipos de pruebas a realizar en el marco de la auditoría, pruebas sustantivas y pruebas de cumplimiento

- Tipos de muestreo a aplicar durante el proceso de auditoría

- Utilización de herramientas tipo CAAT (Computer Assisted Audit Tools)

- Explicación de los requerimientos que deben cumplir los hallazgos de auditoría

- Aplicación de criterios comunes para categorizar los hallazgos como observaciones o no conformidades

- Relación de las normativas y metodologías relacionadas con la auditoría de sistemas de información comúnmente aceptadas

UNIDAD DIDÁCTICA 2. APLICACIÓN DE LA NORMATIVA DE PROTECCIÓN DE DATOS DE CARÁCTER PERSONAL

- Principios generales de protección de datos de carácter personal

- Normativa europea recogida en la directiva 95/46/CE

- Normativa nacional recogida en el código penal, Ley Orgánica para el Tratamiento Automatizado de Datos (LORTAD), Ley Orgánica de Protección de Datos (LOPD) y Reglamento de Desarrollo de La Ley Orgánica de Protección de Datos (RD 1720/2007)

- Identificación y registro de los ficheros con datos de carácter personal utilizados por la organización

- Explicación de las medidas de seguridad para la protección de los datos de carácter personal recogidas en el Real Decreto 1720/2007

- Guía para la realización de la auditoría bienal obligatoria de ley orgánica 15-1999 de protección de datos de carácter personal

UNIDAD DIDÁCTICA 3. ANÁLISIS DE RIESGOS DE LOS SISTEMAS DE INFORMACIÓN

- Introducción al análisis de riesgos

- Principales tipos de vulnerabilidades, fallos de programa, programas maliciosos y su actualización permanente, así como criterios de programación segura

- Particularidades de los distintos tipos de código malicioso

- Principales elementos del análisis de riesgos y sus modelos de relaciones

- Metodologías cualitativas y cuantitativas de análisis de riesgos

- Identificación de los activos involucrados en el análisis de riesgos y su valoración

- Identificación de las amenazas que pueden afectar a los activos identificados previamente

- Análisis e identificación de las vulnerabilidades existentes en los sistemas de información que permitirían la materialización de amenazas, incluyendo el análisis local, análisis remoto de caja blanca y de caja negra

- Optimización del proceso de auditoría y contraste de vulnerabilidades e informe de auditoría

- Identificación de las medidas de salvaguarda existentes en el momento de la realización del análisis de riesgos y su efecto sobre las vulnerabilidades y amenazas

- Establecimiento de los escenarios de riesgo entendidos como pares activo-amenaza susceptibles de materializarse

- Determinación de la probabilidad e impacto de materialización de los escenarios

- Establecimiento del nivel de riesgo para los distintos pares de activo y amenaza

- Determinación por parte de la organización de los criterios de evaluación del riesgo, en función de los cuales se determina si un riesgo es aceptable o no

- Relación de las distintas alternativas de gestión de riesgos

- Guía para la elaboración del plan de gestión de riesgos

- Exposición de la metodología NIST SP 800-30

- Exposición de la metodología Magerit versión 2

UNIDAD DIDÁCTICA 4. USO DE HERRAMIENTAS PARA LA AUDITORÍA DE SISTEMAS

- Herramientas del sistema operativo tipo Ping, Traceroute, etc

- Herramientas de análisis de red, puertos y servicios tipo Nmap, Netcat, NBTScan, etc.

- Herramientas de análisis de vulnerabilidades tipo Nessus

- Analizadores de protocolos tipo WireShark, DSniff, Cain & Abel, etc.

- Analizadores de páginas web tipo Acunetix, Dirb, Parosproxy, etc.

- Ataques de diccionario y fuerza bruta tipo Brutus, John the Ripper, etc.

UNIDAD DIDÁCTICA 5. DESCRIPCIÓN DE LOS ASPECTOS SOBRE CORTAFUEGOS EN AUDITORÍAS DE SISTEMAS INFORMÁTICOS.

- Principios generales de cortafuegos

- Componentes de un cortafuegos de red

- Relación de los distintos tipos de cortafuegos por ubicación y funcionalidad

- Arquitecturas de cortafuegos de red

- Otras arquitecturas de cortafuegos de red

UNIDAD DIDÁCTICA 6. GUÍAS PARA LA EJECUCIÓN DE LAS DISTINTAS FASES DE LA AUDITORÍA DE SISTEMAS DE INFORMACIÓN

- Guía para la auditoría de la documentación y normativa de seguridad existente en la organización auditada

- Guía para la elaboración del plan de auditoría

- Guía para las pruebas de auditoría

- Guía para la elaboración del informe de auditoría

PARTE 3. MF0488_3 GESTIÓN DE INCIDENTES DE SEGURIDAD INFORMÁTICA

UNIDAD DIDÁCTICA 1. SISTEMAS DE DETECCIÓN Y PREVENCIÓN DE INTRUSIONES (IDS/IPS)

- Conceptos generales de gestión de incidentes, detección de intrusiones y su prevención

- Identificación y caracterización de los datos de funcionamiento del sistema

- Arquitecturas más frecuentes de los sistemas de detección de intrusos

- Relación de los distintos tipos de IDS/IPS por ubicación y funcionalidad

- Criterios de seguridad para el establecimiento de la ubicación de los IDS/IPS

UNIDAD DIDÁCTICA 2. IMPLANTACIÓN Y PUESTA EN PRODUCCIÓN DE SISTEMAS IDS/IPS

- Análisis previo de los servicios, protocolos, zonas y equipos que utiliza la organización para sus procesos de negocio.

- Definición de políticas de corte de intentos de intrusión en los IDS/IPS

- Análisis de los eventos registrados por el IDS/IPS para determinar falsos positivos y caracterizarlos en las políticas de corte del IDS/IPS

- Relación de los registros de auditoría del IDS/IPS necesarios para monitorizar y supervisar su correcto funcionamiento y los eventos de intentos de intrusión

- Establecimiento de los niveles requeridos de actualización, monitorización y pruebas del IDS/IPS

UNIDAD DIDÁCTICA 3. CONTROL DE CÓDIGO MALICIOSO

- Sistemas de detección y contención de código malicioso

- Relación de los distintos tipos de herramientas de control de código malicioso en función de la topología de la instalación y las vías de infección a controlar

- Criterios de seguridad para la configuración de las herramientas de protección frente a código malicioso

- Determinación de los requerimientos y técnicas de actualización de las herramientas de protección frente a código malicioso

- Relación de los registros de auditoría de las herramientas de protección frente a código maliciosos necesarios para monitorizar y supervisar su correcto funcionamiento y los eventos de seguridad

- Establecimiento de la monitorización y pruebas de las herramientas de protección frente a código malicioso

- Análisis de los programas maliciosos mediante desensambladores y entornos de ejecución controlada

UNIDAD DIDÁCTICA 4. RESPUESTA ANTE INCIDENTES DE SEGURIDAD

- Procedimiento de recolección de información relacionada con incidentes de seguridad

- Exposición de las distintas técnicas y herramientas utilizadas para el análisis y correlación de información y eventos de seguridad

- Proceso de verificación de la intrusión

- Naturaleza y funciones de los organismos de gestión de incidentes tipo CERT nacionales e internacionales

UNIDAD DIDÁCTICA 5. PROCESO DE NOTIFICACIÓN Y GESTIÓN DE INTENTOS DE INTRUSIÓN

- Establecimiento de las responsabilidades en el proceso de notificación y gestión de intentos de intrusión o infecciones

- Categorización de los incidentes derivados de intentos de intrusión o infecciones en función de su impacto potencial

- Criterios para la determinación de las evidencias objetivas en las que se soportara la gestión del incidente

- Establecimiento del proceso de detección y registro de incidentes derivados de intentos de intrusión o infecciones

- Guía para la clasificación y análisis inicial del intento de intrusión o infección, contemplando el impacto previsible del mismo

- Establecimiento del nivel de intervención requerido en función del impacto previsible

- Guía para la investigación y diagnostico del incidente de intento de intrusión o infecciones

- Establecimiento del proceso de resolución y recuperación de los sistemas tras un incidente derivado de un intento de intrusión o infección

- Proceso para la comunicación del incidente a terceros, si procede

- Establecimiento del proceso de cierre del incidente y los registros necesarios para documentar el histórico del incidente

UNIDAD DIDÁCTICA 6. ANÁLISIS FORENSE INFORMÁTICO

- Conceptos generales y objetivos del análisis forense

- Exposición del Principio de Lockard

- Guía para la recogida de evidencias electrónicas:

- Guía para el análisis de las evidencias electrónicas recogidas, incluyendo el estudio de ficheros y directorios ocultos, información oculta del sistema y la recuperación de ficheros borrados

- Guía para la selección de las herramientas de análisis forense

PARTE 4. MF0489_3 SISTEMAS SEGUROS DE ACCESO Y TRANSMISIÓN DE DATOS

UNIDAD DIDÁCTICA 1. CRIPTOGRAFÍA

- Perspectiva histórica y objetivos de la criptografía

- Teoría de la información

- Propiedades de la seguridad que se pueden controlar mediante la aplicación de la criptografía: confidencialidad, integridad, autenticidad, no repudio, imputabilidad y sellado de tiempos

- Elementos fundamentales de la criptografía de clave privada y de clave publica

- Características y atributos de los certificados digitales

- Identificación y descripción del funcionamiento de los protocolos de intercambio de claves usados más frecuentemente

- Algoritmos criptográficos mas frecuentemente utilizados

- Elementos de los certificados digitales, los formatos comúnmente aceptados y su utilización

- Elementos fundamentales de las funciones resumen y los criterios para su utilización

- Requerimientos legales incluidos en la ley 59/2003, de 19 de diciembre, de firma electrónica

- Elementos fundamentales de la firma digital, los distintos tipos de firma y los criterios para su utilización

- Criterios para la utilización de técnicas de cifrado de flujo y de bloque

- Protocolos de intercambio de claves

- Uso de herramientas de cifrado tipo PGP, GPG o CryptoLoop

UNIDAD DIDÁCTICA 2. APLICACIÓN DE UNA INFRAESTRUCTURA DE CLAVE PÚBLICA (PKI)

- Identificación de los componentes de una PKI y su modelo de relaciones

- Autoridad de certificación y sus elementos

- Política de certificado y declaración de practicas de certificación (CPS)

- Lista de certificados revocados (CRL)

- Funcionamiento de las solicitudes de firma de certificados (CSR)

- Infraestructura de gestión de privilegios (PMI)

- Campos de certificados de atributos, incluyen la descripción de sus usos habituales y la relación con los certificados digitales

- Aplicaciones que se apoyan en la existencia de una PKI

UNIDAD DIDÁCTICA 3. COMUNICACIONES SEGURAS

- Definición, finalidad y funcionalidad de redes privadas virtuales

- Protocolo IPSec

- Protocolos SSL y SSH

- Sistemas SSL VPN

- Túneles cifrados

- Ventajas e inconvenientes de las distintas alternativas para la implantación de la tecnología de VPN

PARTE 5. MF0490_3 GESTIÓN DE SERVICIOS EN EL SISTEMA INFORMÁTICO

UNIDAD DIDÁCTICA 1. GESTIÓN DE LA SEGURIDAD Y NORMATIVAS

- Norma ISO 27002 Código de buenas practicas para la gestión de la seguridad de la información

- Metodología ITIL Librería de infraestructuras de las tecnologías de la información

- Ley orgánica de protección de datos de carácter personal.

- Normativas mas frecuentemente utilizadas para la gestión de la seguridad física

UNIDAD DIDÁCTICA 2. ANÁLISIS DE LOS PROCESOS DE SISTEMAS

- Identificación de procesos de negocio soportados por sistemas de información

- Características fundamentales de los procesos electrónicos

- ? Estados de un proceso,

- ? Manejo de señales, su administración y los cambios en las prioridades

- Determinación de los sistemas de información que soportan los procesos de negocio y los activos y servicios utilizados por los mismos

- Análisis de las funcionalidades de sistema operativo para la monitorización de los procesos y servicios

- Técnicas utilizadas para la gestión del consumo de recursos

UNIDAD DIDÁCTICA 3. DEMOSTRACIÓN DE SISTEMAS DE ALMACENAMIENTO

- Tipos de dispositivos de almacenamiento más frecuentes

- Características de los sistemas de archivo disponibles

- Organización y estructura general de almacenamiento

- Herramientas del sistema para gestión de dispositivos de almacenamiento

UNIDAD DIDÁCTICA 4. UTILIZACIÓN DE MÉTRICAS E INDICADORES DE MONITORIZACIÓN DE RENDIMIENTO DE SISTEMAS

- Criterios para establecer el marco general de uso de métricas e indicadores para la monitorización de los sistemas de información

- Identificación de los objetos para los cuales es necesario obtener indicadores

- Aspectos a definir para la selección y definición de indicadores

- Establecimiento de los umbrales de rendimiento de los sistemas de información

- Recolección y análisis de los datos aportados por los indicadores

- Consolidación de indicadores bajo un cuadro de mandos de rendimiento de sistemas de información unificado

UNIDAD DIDÁCTICA 5. CONFECCIÓN DEL PROCESO DE MONITORIZACIÓN DE SISTEMAS Y COMUNICACIONES

- Identificación de los dispositivos de comunicaciones

- Análisis de los protocolos y servicios de comunicaciones

- Principales parámetros de configuración y funcionamiento de los equipos de comunicaciones

- Procesos de monitorización y respuesta

- Herramientas de monitorización de uso de puertos y servicios tipo Sniffer

- Herramientas de monitorización de sistemas y servicios tipo Hobbit, Nagios o Cacti

- Sistemas de gestión de información y eventos de seguridad (SIM/SEM)

- Gestión de registros de elementos de red y filtrado (router, switch, firewall, IDS/IPS, etc.)

UNIDAD DIDÁCTICA 6. SELECCIÓN DEL SISTEMA DE REGISTRO DE EN FUNCIÓN DE LOS REQUERIMIENTOS DE LA ORGANIZACIÓN

- Determinación del nivel de registros necesarios, los periodos de retención y las necesidades de almacenamiento

- Análisis de los requerimientos legales en referencia al registro

- Selección de medidas de salvaguarda para cubrir los requerimientos de seguridad del sistema de registros

- Asignación de responsabilidades para la gestión del registro

- Alternativas de almacenamiento para los registros del sistemas y sus características de rendimiento, escalabilidad, confidencialidad, integridad y disponibilidad

- Guía para la selección del sistema de almacenamiento y custodia de registros

UNIDAD DIDÁCTICA 7. ADMINISTRACIÓN DEL CONTROL DE ACCESOS ADECUADOS DE LOS SISTEMAS DE INFORMACIÓN

- Análisis de los requerimientos de acceso de los distintos sistemas de información y recursos compartidos

- Principios comúnmente aceptados para el control de accesos y de los distintos tipos de acceso locales y remotos

- Requerimientos legales en referencia al control de accesos y asignación de privilegios

- Perfiles de de acceso en relación con los roles funcionales del personal de la organización

- Herramientas de directorio activo y servidores LDAP en general

- Herramientas de sistemas de gestión de identidades y autorizaciones (IAM)

- Herramientas de Sistemas de punto único de autenticación Single Sign On (SSO)

Información y Características

“Formación e-learning del Grupo PSIQUE”:

Actividades formativas:

Solemos realizar cursos propios, de temáticas diversas (gestión empresa, soft skill, venta y marketing, idiomas, seguridad e informática, ISO – Calidad – I+D+I, Igualdad, Idiomas, etc.). Estas actividades son fruto de la experiencia con nuestros clientes y si se requiere desarrollamos planes y actividades formativas “personalizadas y/o a medida”.

Metodología:

Dependiendo del diseño de nuestras intervenciones debemos reunir más de una estratégica y metodología (ej. Mixtas). A continuación, presentamos las metodologías “tipo”:

- Online / Distancia: Operamos con plataformas “web” de formación que nos facilitan operar con cursos e-learning – streaming. Las actividades formativas se presentan en varios formatos, generalmente trabajamos con “Cursos paquetizados” tipo scorm.

- Presencial/ Blended o mixta: Estas activades solemos desarrollarlas en las instalaciones de los clientes empresa y a veces se combinan o complementar con formación online, en este caso hablamos de Blended o Mixta ya que se trabaja empleando más de un sistema ej. Presencial + e-learning.

- Servicios y Cursos: Personalizadas, adaptadas y/o enriquecidas, estructuradas, asequibles y diversificadas.

- Cursos Personalizados: Nuestra consultoría y Departamento de formación analiza las necesidades y requisitos de los clientes, para poder ofrecer un servicio a medida/personalizado.

- Cursos Online – e-learning: Del catálogo de cursos online el alumno podrá ver cursos de especialidades diversas y de diferente tipo. Estos cursos los ofrecemos de forma “paquetizada”, es decir presentamos cursos e-learning muy estructurados.

Dependiendo de las necesidades y del cliente ampliamos y/o personalizamos y/o adaptados, es decir que los completamos, incluso hay actividades formativas que trabajamos conjuntamente o cooperando con otras entidades.

Nuestras actividades e-learning las diferenciamos en cursos y servicios:

- Especializados Universitarios. Acreditados o avalados por Universidad.

- Másteres y Postgrados

- Cursos especializados

- Cursos temáticos

- Oposiciones

- Cursos Escolares.

Servicios relacionados con los cursos:

- Acreditaciones Inglés, Microsoft, Apostilla de la HAYA, etc.

- Cursos Contenidos; para alumnos con facilidad aprendizaje que prefieren trabajar de forma autónoma- modalidad autoaprendizaje.

- Cursos para empresas, adaptando a las normativas “FUNDAE” (“bonificados”).Servicio “empleabilidad” para empresas y alumnos.

- Servicios para academias y docentes que desean ofrecer a sus clientes cursos e-learning.

Información Técnica.

Cursos e-learning. Información Técnica.

Información del curso: Descripción, Objetivos, Temario, etc. En la ficha del curso o del servicio, tienen a su disposición la información del curso y/o temario, etc. Evidentemente podrán consultar si precisan alguna aclaración. A continuación, procedemos a exponer información referente a los cursos e-learning y el servicio.

- Cursos Digitalizados: solemos trabajar con cursos Scorm. Es un modelo para la digitalización de la información que permite generar contenidos y material pedagógico. No es un simple pdf es un modelo de digitalización de contenidos.

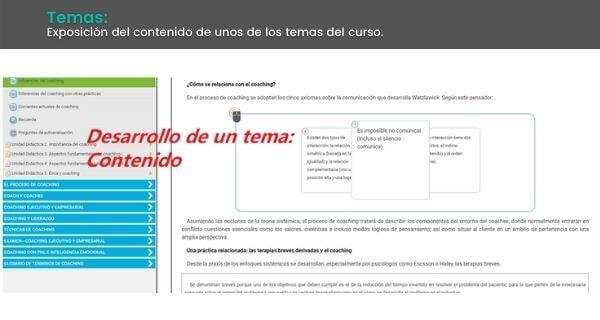

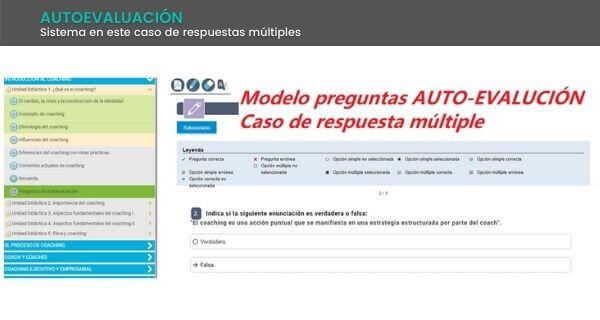

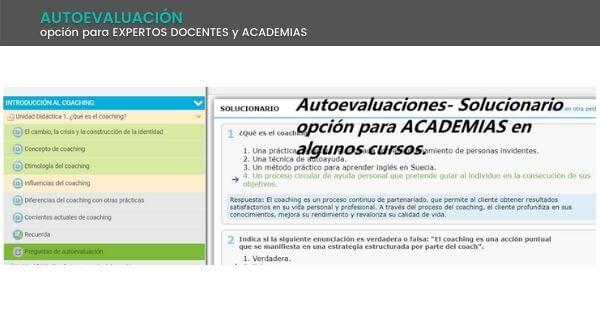

- Cursos Estructurados: la información, está dispuesta por módulos, unidades didácticas, autoevaluaciones y finalmente examen/es finales. Hablamos de cursos “paquetizados” ya que la información, los ejercicios, etc. se han clasificado y pautado. De tal forma que permite un trabajo autónomo por parte del alumno.

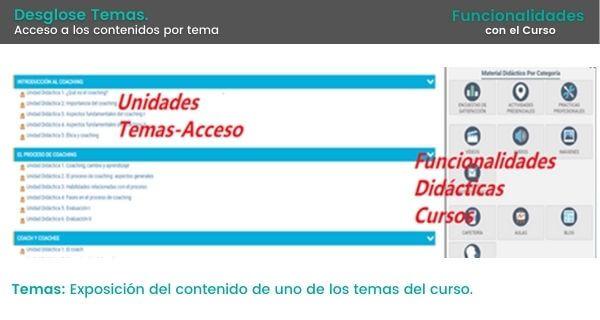

- Campus Online o Plataforma virtual de formación: herramienta web para gestionar los cursos o formación. El alumno dispone de esta herramienta para poder ver los cursos, su contenido, además de espacios o funcionalidades para facilitar su aprendizaje en este mismo entono web, ejemplo: encontrar los contenidos de los cursos, emails para contactar por ejemplo con SAT, sub-rayadores, auto-evaluaciones. Dependiendo de los espacios web, se podrá encontrar con unas u otras funcionalidades. Los alumnos comentan que son herramientas bastante intuitivas y de fácil manejo.

- T’ Plataforma – Campus: Tiempo máximo de acceso para utilizar a la Plataforma virtual de formación. Es el tiempo de acceso (generalmente días o meses) que el alumno contrata para realizar el “curso”. Durante este tiempo el alumno podrá acceder a cualquier hora, si se trata de un curso individual o que no debe esperar a un grupo clase para realizar actividades. Se ofrece un tiempo que, por media, es bastante superior a lo que los alumnos necesitan. El curso finaliza al terminar este periodo de tiempo, o antes si el alumno finaliza el curso – actividad formativa.

- Ampliaciones T’ plataforma: en el caso improbable que fuera necesario ampliar este tiempo de acceso no hay problema; el alumno debe contactar con nuestro equipo y le estudiaremos el sistema más ágil y económico para ampliar este tiempo. Recordar que nuestro interés es que los alumnos terminen los cursos con éxito. Pero al mismo tiempo os pediremos que seáis diligentes, que no abandonéis por desidia el curso, que lo finalicéis.

- Horas del curso Es el número de Horas del curso, el que figurará en el Título o Diploma junto con el nombre del curso. Para el cálculo generalmente se ha tenido en cuenta nº horas máximas que otros alumnos han empleado, tiempo y horas aconsejadas por los expertos y tiempo promedio que se deja para el trabajo autónomo por parte del alumno, es decir no son horas sólo efectivas y/o lectivas.

- Soporte SAT; servicio atención técnica. Nuestros alumnos podrán contactar en caso de problemas de tipo técnica. Se les facilita el contacto desde el propio “CAMPUS”.

- Soporte pedagógico/Docente: Nuestros Docentes y Tutores son profesionales seleccionados y que reúnen las competencias necesarias para realizar las funciones de soporte pedagógico y docente/tutor. De acuerdo con el tipo de convocatoria y de forma estándar trabajamos con:

- Tutor “g”: Tutor o docente que genera o enriquece contenidos y actividades en los cursos. Suelen ser expertos en materias especialidades muy concretas. Suele trabajar con grupos de alumnos – grupo de trabajadores.

- Tutor “s”: La mayoría de los cursos tutorizados e-learning del mercado tienen este servicio. Muchas veces son cursos individuales, permiten que el alumno de forma individual y con autonomía realice el curso y además tiene el tutor para resolver dudas y sobre estas consultas se realiza el “seguimiento”.

- Contenidos (o Autoformación): Esta convocatoria se crea a partir del interés de los alumnos que nos conocían, sabían de nuestros cursos y además suelen preferir un modelo de auto-aprendizaje. El alumno hace su trabajo con total autonomía, autodidacta. Por ello hablamos de un modelo de autoformación. Se ofrece el servicio de SAT. Si fuera el caso que con posterioridad el alumno requiriera de un tutor, existe la posibilidad de contratar un nº de horas o consultas con un Tutor, antes deben contactar para valorar la necesidad.

- Evaluación: Los cursos e-learning tendrán su evaluación final, pero también presentamos las autoevaluaciones con el objetivo de facilitar la formación y valorar el progreso.

La evaluación final es un examen que el alumno debe SUPERAR CON ÉXITO para superar el curso y obtener su diploma o título. Se especifica en la descripción del curso o al acceder a este. Generalmente solicitamos una nota igual o superior de 5 en la escala de 0 a 10 o del 50 % de la escala con la que se trabaja.

- OBTENCIÓN DEL TÍTULO. –.Para tener acceso al Título o Diploma el alumno debe hacer superado el 75 % de los contenidos del curso (“temario”) y haber superado con éxito la/s evaluaciones que se le presentan, una nota igual o superior a la media ej. nota 5 en una escala de 0 a 10. En casos especiales o diferentes se informará durante el curso.

- Títulos o Diplomas. – Los Títulos y Diplomas, son documentos que avalan que los alumnos han superado con éxito la formación. Son Títulos Propios avalados por PSIQUE Group y dependiendo del curso o actividad formativa se registran de forma nominal en entidades o instituciones que destacan por su notoriedad, tales como:.

- Títulos avalados por Universidad u otros centros. Los títulos avalados por la UNIVERSIDAD, o otros centros. En estos casos en el título generalmente suele ser avalado por estas universidades, si bien el alumno antes debe abonar las “tasas” universitarias para la obteción del título.

- Títulos o Diplomas. – Los Títulos y Diplomas, son documentos que avalan que los alumnos han superado con éxito la formación. Son Títulos Propios avalados por PSIQUE Group y dependiendo del curso o actividad formativa se registran de forma nominal en entidades o instituciones que destacan por su notoriedad, tales como:.

Título Propio, no oficial, han sido de utilidad en casos como oposiciones, promociones internas (según convocatoria o criterios de la oposición/promoción), en procesos de Selección de personal y evidentemente cuando la actividad formativa la desarrollamos para una empresa, pertenecen al Plan de formación de esa empresa y por consiguiente tiene un valor para esta organización.

- Espacio “Empleabilidad”. Ofrecemos a nuestras empresas y alumnos, la posibilidad de publicar las posiciones que desean cubrir mediante:

| Prácticas – Ofertas de Empleo – Proyectos para Freelance. |

Los alumnos podrán registrarse en este espacio gratuitamente al menos durante el tiempo en el que realizan la formación y solemos ampliar unos 6 a 12 meses una vez finalizada la formación.

PSIQUE Group, también les facilita el acceso al portal de empleo con el que se gestionan estas ofertas. Siendo los clientes (empresa y candidato o alumno) quienes directamente generan el contacto y la relación entre ellos.

Nuestros servicios de consultoría gestiona o colabora para realizar servicios: PRÁCTICAS EXTRACURRICULARES entre Universidad y empresa, SELECCIÓN DE PERSONAL, INTERMEDIACIÓN LABORAL, etc. Para beneficiarse de ello el alumno debe estar registrado en el espacio y en el portal de empleo. Posteriormente debe darse de alta en las ofertas o posiciones en las que desea manifestar su interés. Son gestiones online generalmente.

- Ampliaciones / Extras: en caso que el alumno tuviera una necesidad concreta para ampliar o valorar otros complementos, por favor contacte con nosotros; estudiaremos su demanda y convenientemente intentaremos presentar la propuesta que creemos la más idónea.

- Ampliar Actividades

- Ampliar Temario

- Ampliar la actividad formativa

- Ampliar dedicación tutor

- Cambiar curso

- Ampliar horas curso

- Ampliar Tiempo Acceso al curso

- Etc.

Imágenes – “demo”: ejemplo de uno de nuestros “CAMPUS y CURSO e-learning”

Hemos considerado de interés exponer unas imágenes que muestran una de nuestras plataformas. Intentamos dar una información lo más clara y amplia precisamente para que nuestros clientes y alumnos conozcan nuestros servicios, las características y condiciones. Indicar que operamos con otras plataformas, si bien en el caso de formación hay funcionalidades similares, aunque no todas serán iguales.

PREGUNTAS FRECUENTES (FAQ)

1. ¿Cómo debo contratar un curso?

Usted puede contratar el curso a través de nuestro e-commerce o tienda virtual. Pasos:

a.- Elegir el curso de su interés y selecciónelo para la tienda virtual.

b.- Dirigirse a la tienda y contratar. Elija modalidad de pago.

- Transferencia Bancaria: Método que seguimos recomendando USTED se dirige a su entidad bancaria y realiza el pago directamente.

- “Tarjeta de crédito”: La pasarela de pago con la que opera siempre será de SU ENTIDAD BANCARIA, recomendamos conocer este sistema.

- Otros Sistemas según zona: En caso de interés podrá consultarnos.

Una vez Usted finalice la contratación puede obtener su pedido/factura de esta operación a través de la web.

2.- Pagos aplazados o financiados: Muchos de estos servicios son de empresas externas a PSIQUE Group. PSIQUE Group tan sólo facilita la información, pero no realiza el servicio. Las condiciones, precios y el sistema operativo los marca estas empresas externas. PSIQUE Group no puede realizar ningún tipo de acción o intervención como por ej. aplazamientos o negociación. PSIQUE Group no interviene.

Psique Group si puede ofrecer un sistema para “pagos fraccionados”, son acuerdos personalizados. Sólo para alumnos – clientes con los que ya hemos trabajado con anterioridad y de forma exitosa (que han mostrado interés por las actividades formativas, etc.).

3.- Una vez he contratado el curso, ¿cuándo y cómo puedo empezar?

Una vez el curso esté contratado, PSIQUE Group procederá a validar el pedido y el tipo de servicio solicitado. Si todo es conforme se procede a iniciar la gestión del ALTA del servicio.

Se le enviará un email comunicándole EL CAMPUS (campus de nuestra marca EALDASA) con el que podrá trabajar, así como las claves de acceso e instrucciones.

Precisamos un tiempo, aproximado, entre 24 h. – 48 h. laborales para poder tramitar y gestionar la ALTA del servicio.

Una vez Usted acceda al CAMPUS, recomendamos:

a.- Cambiar la contraseña – PONGA SU PROPIA CONTRASEÑA

b.- RECORDAR las claves de acceso y el link del campus que le hemos ofrecido (anóteselas). Nuestra marca EALDASA trabaja con varias plataformas, por eso es importante que el alumno conozca el CAMPUS con el que opera.

c.- Al acceder, por favor no inicie el curso. Recomendamos Visite y se familiarice con el CAMPUS y sus funcionalidades, En caso de formación grupal también con funcionalidades de grupo, ej. puede ser que se abra un Foro – grupo.

VER TODAS LAS PREGUNTAS FRECUENTES

2. Pagos aplazados o financiados

Muchos de estos servicios son de empresas externas a PSIQUE Group. PSIQUE Group tan sólo facilita la información, pero no realiza el servicio. Las condiciones, precios y el sistema operativo los marca estas empresas externas. PSIQUE Group no puede realizar ningún tipo de acción o intervención como por ej. aplazamientos o negociación. PSIQUE Group no interviene.

Psique Group si puede ofrecer un sistema para “pagos fraccionados”, son acuerdos personalizados. Sólo para alumnos – clientes con los que ya hemos trabajado con anterioridad y de forma exitosa (que han mostrado interés por las actividades formativas, etc.).

3. Una vez he contratado el curso, ¿Cuándo y cómo puedo empezar?

Una vez el curso esté contratado, PSIQUE Group procederá a validar el pedido y el tipo de servicio solicitado. Si todo es conforme se procede a iniciar la gestión del ALTA del servicio.

Se le enviará un email comunicándole EL CAMPUS (campus de nuestra marca EALDASA) con el que podrá trabajar, así como las claves de acceso e instrucciones.

Precisamos un tiempo, aproximado, entre 24 h. – 48 h. laborales para poder tramitar y gestionar la ALTA del servicio.

Una vez Usted acceda al CAMPUS, recomendamos:

a.- Cambiar la contraseña – PONGA SU PROPIA CONTRASEÑA

b.- RECORDAR las claves de acceso y el link del campus que le hemos ofrecido (anóteselas). Nuestra marca EALDASA trabaja con varias plataformas, por eso es importante que el alumno conozca el CAMPUS con el que opera.

c.- Al acceder, por favor no inicie el curso. Recomendamos Visite y se familiarice con el CAMPUS y sus funcionalidades, En caso de formación grupal también con funcionalidades de grupo, ej. puede ser que se abra un Foro – grupo.